- Sei su: diggita prima pagina » Computer » Sicurezza

Il mondo della tecnologia è costantemente bombardato da attacchi di ogni genere, stavolta tocca al famoso browser Mozilla Firefox.

Il bug in questione, Type Confusion , consente degli attacchi molto pericolosi da remoto, con una potenza devastante, si tratta a tutti gli effetti di una vulnerabilità così detta zero-day, e consente da remoto di effettuare degli attacchi molto pericolosi.

Gli svil .

Leggi l'opinione su:

cybersecurity

firefox

mozilla

»

Leggi l'opinione su:

cybersecurity

firefox

mozilla

»

Affossa

Affossa

Il bug in questione, Type Confusion , consente degli attacchi molto pericolosi da remoto, con una potenza devastante, si tratta a tutti gli effetti di una vulnerabilità così detta zero-day, e consente da remoto di effettuare degli attacchi molto pericolosi.

Gli svil .

Leggi l'opinione su:

cybersecurity

firefox

mozilla

»

Leggi l'opinione su:

cybersecurity

firefox

mozilla

»  Affossa

Affossa

n questo articolo non andremo a trattare il Dark Web in senso stretto, tutto quello che volete sapere sul lato più oscuro del Web lo trovate nel link di seguito, vi invito a leggere questo articolo:

"Il Deep Web , Dark Web e Dark Net, cosa sono e come entrarci"

Tornando a parlare di quello che invece si può trovare in questo mercato oscuro, c'è anche , anzi ci sono anche i dati sanitari di gent .

Leggi l'opinione su:

darkweb

sicurezza

privacy

»

Leggi l'opinione su:

darkweb

sicurezza

privacy

»

Affossa

Affossa

"Il Deep Web , Dark Web e Dark Net, cosa sono e come entrarci"

Tornando a parlare di quello che invece si può trovare in questo mercato oscuro, c'è anche , anzi ci sono anche i dati sanitari di gent .

Leggi l'opinione su:

darkweb

sicurezza

privacy

»

Leggi l'opinione su:

darkweb

sicurezza

privacy

»  Affossa

Affossa

Nell'articolo precedente abbiamo parlato delle fasi preliminari di un attacco hacker, le varie preparazioni ed il social engineering , risorse fondamentali per un hacker, adesso andremo a trattare le vere e proprie tipologie di attacco.

Iniziamo da un termine che non è una vera tecnica di penetration , escalating privilege , si tratta, come già il termine stesso può indicare, dell'acquisizione e .

Leggi l'opinione su:

cybersecurity

hacker

tools

»

Leggi l'opinione su:

cybersecurity

hacker

tools

»

Affossa

Affossa

Iniziamo da un termine che non è una vera tecnica di penetration , escalating privilege , si tratta, come già il termine stesso può indicare, dell'acquisizione e .

Leggi l'opinione su:

cybersecurity

hacker

tools

»

Leggi l'opinione su:

cybersecurity

hacker

tools

»  Affossa

Affossa

Iniziamo col dire che nessun attacco informatico avviene per caso, anzi, proprio sulla base della filosofia , per sconfiggere il nemico , bisogna prima conoscerlo.

Il footprintig è il primo passo di qualsiasi hacker, ovvero avere le "impronte" della vittima, con il termine footprintig si identifica una fase di raccolta informazioni, queste risultano essere molto importanti per eseguire la fina .

Leggi l'opinione su:

cybersecurity

hacker

tools

»

Leggi l'opinione su:

cybersecurity

hacker

tools

»

Affossa

Affossa

Il footprintig è il primo passo di qualsiasi hacker, ovvero avere le "impronte" della vittima, con il termine footprintig si identifica una fase di raccolta informazioni, queste risultano essere molto importanti per eseguire la fina .

Leggi l'opinione su:

cybersecurity

hacker

tools

»

Leggi l'opinione su:

cybersecurity

hacker

tools

»  Affossa

Affossa

Negli ultimi tempi non si parla di altro, ovviamente il pericolo hacker è dietro l'angolo, ma il ben servito siamo sempre noi a darglielo, soprattutto quando l'utilizzo delle password è sottovalutato.

Tarah Wheeler , esperta in sicurezza informatica , si occupa dei codici più frequenti utilizzati su smartphone e dispositivi portatili.

Spiega come, ad oggi, il pericolo più grande viene sempre da .

Leggi l'opinione su:

android

hacker

cybersecurity

password

»

Leggi l'opinione su:

android

hacker

cybersecurity

password

»

Affossa

Affossa

Tarah Wheeler , esperta in sicurezza informatica , si occupa dei codici più frequenti utilizzati su smartphone e dispositivi portatili.

Spiega come, ad oggi, il pericolo più grande viene sempre da .

Leggi l'opinione su:

android

hacker

cybersecurity

password

»

Leggi l'opinione su:

android

hacker

cybersecurity

password

»  Affossa

Affossa

Per mesi la rete Propulsion Laboratory della NASA è stata violata sfruttando un piccolo Rasperry Pi, consentendo ad un hacker di accedere , illegalmente al Jet Propulsion Laboratory.

Si tratta di un attacco piuttosto insolito, visto e considerato che l'attaccante non ha fatto altro che sfruttare le "potenzialità" di un piccolo Rasperry Pi , per chi non lo conoscesse, il Rasperry non è altro che .

Leggi l'opinione su:

cybersecurity

nasa

hacker

rasperry

»

Leggi l'opinione su:

cybersecurity

nasa

hacker

rasperry

»

Affossa

Affossa

Si tratta di un attacco piuttosto insolito, visto e considerato che l'attaccante non ha fatto altro che sfruttare le "potenzialità" di un piccolo Rasperry Pi , per chi non lo conoscesse, il Rasperry non è altro che .

Leggi l'opinione su:

cybersecurity

nasa

hacker

rasperry

»

Leggi l'opinione su:

cybersecurity

nasa

hacker

rasperry

»  Affossa

Affossa

Come Proteggere La Navigazione

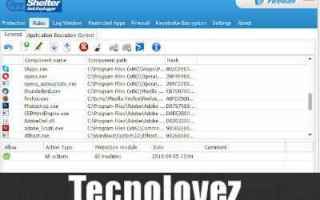

Ritorniamo a parlare di sicurezza , oggi vogliamo segnalarvi SpyShelter Personal Free un software gratuito che permette di proteggere il nostro computer Windows dagli attacchi di Keylogger, malware, trojan e altri software spia.

SpyShelter Personal Free protegge le nostre attività sulla rete impedendo che i nostri dati personali e sensibili vengano rubati da mal .

Leggi l'opinione su:

anti-keylogger

programmi

sicurezza

»

Leggi l'opinione su:

anti-keylogger

programmi

sicurezza

»

Affossa

Affossa

Ritorniamo a parlare di sicurezza , oggi vogliamo segnalarvi SpyShelter Personal Free un software gratuito che permette di proteggere il nostro computer Windows dagli attacchi di Keylogger, malware, trojan e altri software spia.

SpyShelter Personal Free protegge le nostre attività sulla rete impedendo che i nostri dati personali e sensibili vengano rubati da mal .

Leggi l'opinione su:

anti-keylogger

programmi

sicurezza

»

Leggi l'opinione su:

anti-keylogger

programmi

sicurezza

»  Affossa

Affossa

FABRIZIO FERRARA - Mi è sembrato corretto riportare assieme ambedue le notizie, visto che il rendere solo quella del Play Store avrebbe trasmesso la fallace idea di un ambiente iOS sempre e comunque più sicuro della controparte googleiana: invece, com'è possibile appurare, ancora una volta la sicurezza dei nostri dispositivi mobili sta nella testa di chi usa questo ultimi, ovvero nella nostra dis

.

Leggi l'opinione su:

hacker

virus

»

Leggi l'opinione su:

hacker

virus

»

Affossa

Affossa

Leggi l'opinione su:

hacker

virus

»

Leggi l'opinione su:

hacker

virus

»  Affossa

Affossa

FABRIZIO FERRARA - Ricordo benissimo WannaCry: fu una delle minacce informatiche peggiori della storia dell'informatica, sia per proporzioni di diffusione, che per danni causati, e tecnica di funzionamento. All'epoca si moltiplicarono i consigli per proteggersi da questo ransomware ma, purtroppo, sembrerebbe che non tutti abbiano fatto ricorso alla patch per mettersi al sicuro, con la conseguenza

.

Leggi l'opinione su:

virus

ransomware

windows

»

Leggi l'opinione su:

virus

ransomware

windows

»

Affossa

Affossa

Leggi l'opinione su:

virus

ransomware

windows

»

Leggi l'opinione su:

virus

ransomware

windows

»  Affossa

Affossa

gni giorno gli spammer inviano una quantità stratosferica di mail pubblicità, si tratta per lo più, come già detto di pura ed innoqua pubblicità, alcune volte può nascondersi all'interno di questi allegati un file pericoloso per la nostra privacy.

I cybercriminali ormai lo sappiamo, utilizzano ogni forma di "attacco" informatico , possibile ed immaginabile, una tra i tanti, uno dei più "famosi" .

Leggi l'opinione su:

cybersecurity

mail

spam

malware

»

Leggi l'opinione su:

cybersecurity

mail

spam

malware

»

Affossa

Affossa

I cybercriminali ormai lo sappiamo, utilizzano ogni forma di "attacco" informatico , possibile ed immaginabile, una tra i tanti, uno dei più "famosi" .

Leggi l'opinione su:

cybersecurity

mail

spam

malware

»

Leggi l'opinione su:

cybersecurity

mail

spam

malware

»  Affossa

Affossa

FABRIZIO FERRARA - Se il Play Store di Android è poco sicuro, figuriamoci alcuni store alternativi: vien quasi da chiedersi dove si possano mai scaricare delle applicazioni affidabili. Dai siti degli sviluppatori? Eppure anche in questi casi ricordo episodi (es. CCleaner per PC nel 2017) di portali hackerati e trasformati - tramite software usualmente legittimo - in untori di virus e malware vari

.

Leggi l'opinione su:

android

virus

»

Leggi l'opinione su:

android

virus

»

Affossa

Affossa

Leggi l'opinione su:

android

virus

»

Leggi l'opinione su:

android

virus

»  Affossa

Affossa

Chiunque abbia un pò di dimestichezza con i file da pc , sa che le estensioni .EXE possono nascondere dei malware molto pericolosi, , questo può accadere anche con i file rar (zippati).

Nel mondo sono circa 500 milioni gli utenti che utilizzano il programma WinRAR per zippare i propri file o anche per aprirli, ma pochi sanno che si trovano potenzialmente esposti agli attacchi dei cybercriminali, .

Leggi l'opinione su:

winrar.malware

cybersecurity

»

Leggi l'opinione su:

winrar.malware

cybersecurity

»

Affossa

Affossa

Nel mondo sono circa 500 milioni gli utenti che utilizzano il programma WinRAR per zippare i propri file o anche per aprirli, ma pochi sanno che si trovano potenzialmente esposti agli attacchi dei cybercriminali, .

Leggi l'opinione su:

winrar.malware

cybersecurity

»

Leggi l'opinione su:

winrar.malware

cybersecurity

»  Affossa

Affossa

La privacy è qualcosa che negli ultimi anni ha scatenato grandi dibattiti soprattutto in seguito ai vari scandali e leak di dati che hanno interessato i big di internet e la vita quotidiana di tutti noi. Se proteggere la nostra privacy nel privato è fondamentale lo è ancor di più se parliamo di lavoro, in quanto trattiamo molto spesso documenti e dati riservati, compreso pagamenti. E dunque come

.

Leggi l'opinione su:

privacy

»

Leggi l'opinione su:

privacy

»

Affossa

Affossa

Leggi l'opinione su:

privacy

»

Leggi l'opinione su:

privacy

»  Affossa

Affossa

Il cryptojacking è un attacco che non mira a distruggere i sistemi vulnerabili ma , al contrario, sfrutta queste risorse per generare criptovalute, infiltrandosi in siti web e dispositivi informatici, causando di conseguenza, una marea di danni, soprattutto a livello aziendale.

Il cryptojacking utilizza una particolare tecnica , che consente di minare criptovalute sfruttando la potenza di calcol .

Leggi l'opinione su:

cybersecurity

bitcoin

criptovalute

»

Leggi l'opinione su:

cybersecurity

bitcoin

criptovalute

»

Affossa

Affossa

Il cryptojacking utilizza una particolare tecnica , che consente di minare criptovalute sfruttando la potenza di calcol .

Leggi l'opinione su:

cybersecurity

bitcoin

criptovalute

»

Leggi l'opinione su:

cybersecurity

bitcoin

criptovalute

»  Affossa

Affossa

La sua carta PostePay Evolution è stata bloccata"

Ritorniamo a parlare di truffe online e di sicurezza , oggi vogliamo segnalarvi e l'ennesima pericolosa truffa che corre sul web. "Gentile, la sua carta PostePay Evolution è stata bloccata". Inizia così il messaggio truffa che sta circolando in queste ore sul web.

Non abboccate all'amo - mette in guardia la Polizia postale attraverso la pagina .

Leggi l'opinione su:

truffa

postepay

carta bloccata

»

Leggi l'opinione su:

truffa

postepay

carta bloccata

»

Affossa

Affossa

Ritorniamo a parlare di truffe online e di sicurezza , oggi vogliamo segnalarvi e l'ennesima pericolosa truffa che corre sul web. "Gentile, la sua carta PostePay Evolution è stata bloccata". Inizia così il messaggio truffa che sta circolando in queste ore sul web.

Non abboccate all'amo - mette in guardia la Polizia postale attraverso la pagina .

Leggi l'opinione su:

truffa

postepay

carta bloccata

»

Leggi l'opinione su:

truffa

postepay

carta bloccata

»  Affossa

Affossa

ggio ufficiale da parte della società Nexi, che avvisa i propri utenti del blocco carta , viste le serie problematiche dell'attacco hacker. Sono tanti gli utenti stanno segnalando di aver ricevuto il messaggio di avvertimento.

Il comunicato ufficiale NEXI del 16 maggio:

"Per comunicazioni urgenti sulla sua Carta, la preghiamo di contattare il servizio Clienti al Numero Verde 800 - 15 16 16 sc .

Leggi l'opinione su:

cyber-security

»

Leggi l'opinione su:

cyber-security

»

Affossa

Affossa

Il comunicato ufficiale NEXI del 16 maggio:

"Per comunicazioni urgenti sulla sua Carta, la preghiamo di contattare il servizio Clienti al Numero Verde 800 - 15 16 16 sc .

Leggi l'opinione su:

cyber-security

»

Leggi l'opinione su:

cyber-security

»  Affossa

Affossa

Antivirus ed antispyware per sistemi operativi Windows\r\nRitorniamo a parlare di programmi gratis e sicurezza oggi vogliamo segnalarvi Malware Destroyer , un \'ottimo antivirus ed antispyware per sistemi operativi Windows in grado di rimuovere virus, trojan, rootkit, worm e qualsiasi altra minaccia che può infettare il nostro Pc. \r\nMalware Destroyer nonostante non sia in italiano è intuitivo e

.

Leggi l'opinione su:

malware destroyer

»

Leggi l'opinione su:

malware destroyer

»

Affossa

Affossa

Leggi l'opinione su:

malware destroyer

»

Leggi l'opinione su:

malware destroyer

»  Affossa

Affossa

pesso e volentieri parliamo di sicurezza informatica, attacchi phishing e credenziali rubate, ormai è terra di conquista per i cyber-criminali, non è sfuggito all'attacco nemmeno Airbnb , ma potrebbe non essere l'unico, visto il potente tool Land Lordz , un gestore di false offerte molto valido.

I truffatori su internet non fanno altro che "rubare" denaro e, il settore viaggi e vacanze sta diven .

Leggi l'opinione su:

cybersecurity

airbnb

truffa online

»

Leggi l'opinione su:

cybersecurity

airbnb

truffa online

»

Affossa

Affossa

I truffatori su internet non fanno altro che "rubare" denaro e, il settore viaggi e vacanze sta diven .

Leggi l'opinione su:

cybersecurity

airbnb

truffa online

»

Leggi l'opinione su:

cybersecurity

airbnb

truffa online

»  Affossa

Affossa

I sistemi informatici maggiormente colpiti sono quelli dell'Ordine degli avvocati di Matera, Caltagirone e Piacenza, di conseguenza sono state hackerate 30 mila pec di altrettanti avvocati romani.

Il gruppo che ha rivendicato l'attacco si chiama LulSec_ITA.

Principalmente, ad essere stati esposti ci sono i database di siti istituzionali contenenti ovviamente dati personali, visto anche il setto .

Leggi l'opinione su:

cybersecurity

italia

informatica

»

Leggi l'opinione su:

cybersecurity

italia

informatica

»

Affossa

Affossa

Il gruppo che ha rivendicato l'attacco si chiama LulSec_ITA.

Principalmente, ad essere stati esposti ci sono i database di siti istituzionali contenenti ovviamente dati personali, visto anche il setto .

Leggi l'opinione su:

cybersecurity

italia

informatica

»

Leggi l'opinione su:

cybersecurity

italia

informatica

»  Affossa

Affossa

Come verificare se Il nostro sistema è bulnerabile ai ransomware

Ritorniamo a parlare di sicurezza online , oggi vogliamo segnalarvi Ransomware Simulator “RanSim” un potente strumento per la lotta contro i temibili ransomware. Trattasi, nello specifico, di un applicativo che testa il sistema operativo per verificare eventuali vulnerabilità a questo genere di minacce.

Ransomware Simulator eff .

Leggi l'opinione su:

ransomware simulator

»

Leggi l'opinione su:

ransomware simulator

»

Affossa

Affossa

Ritorniamo a parlare di sicurezza online , oggi vogliamo segnalarvi Ransomware Simulator “RanSim” un potente strumento per la lotta contro i temibili ransomware. Trattasi, nello specifico, di un applicativo che testa il sistema operativo per verificare eventuali vulnerabilità a questo genere di minacce.

Ransomware Simulator eff .

Leggi l'opinione su:

ransomware simulator

»

Leggi l'opinione su:

ransomware simulator

»  Affossa

Affossa

Espandi